Die ultimative all-in-one Decoy Plattform.

Täuschung in vier Schritten

Richte das Sensornetzwerk in wenigen Minuten ein. Keine komplexen Konfigurationen, kein Code erforderlich.

Täuschungssensoren einbinden

Implementieren Sie realistische Honeypots, die Ihre Produktionssysteme imitieren. Datenbanken, APIs, SSH-Ports - alles überzeugende Fallen.

Angreifer anlocken

Sensoren erscheinen als verwundbare Einstiegspunkte. Wenn Angreifer Ihr Netzwerk durchsuchen, finden sie zuerst unsere Sensoren.

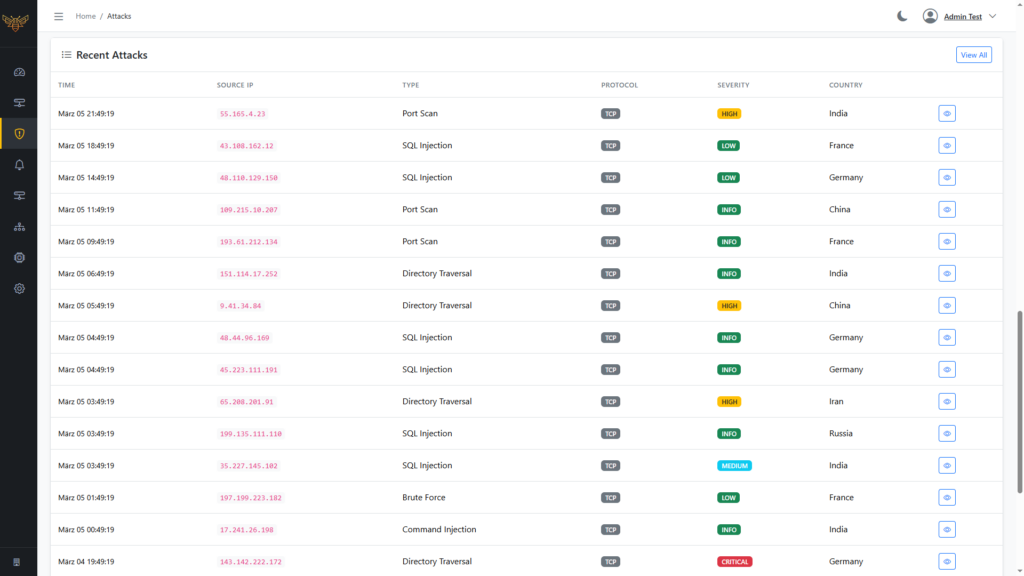

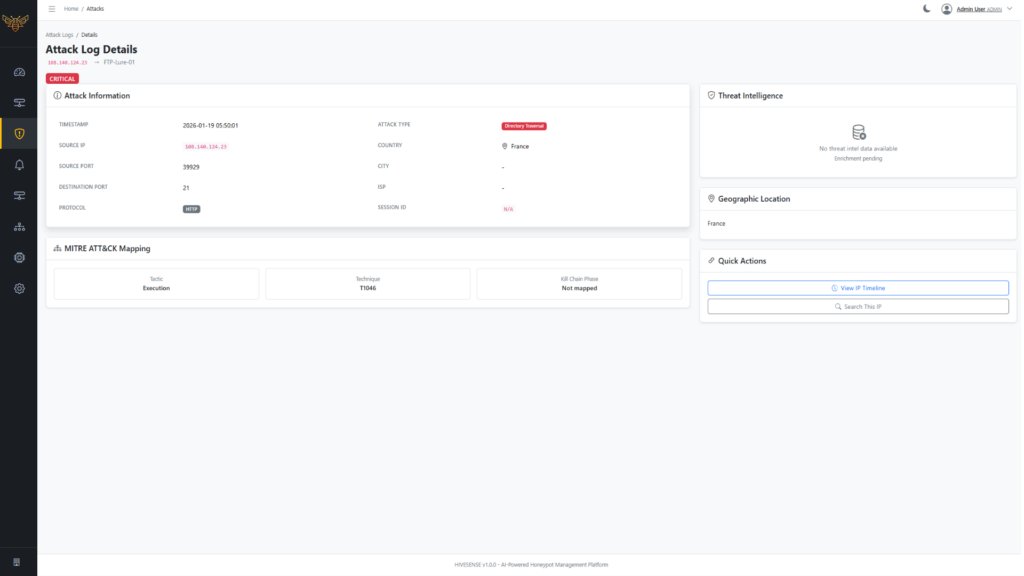

Alarmiert werden

Sofortige Benachrichtigung mit allen Details zum Angriff. Sie wissen genau, wer es auf Sie abgesehen hat und wie er versucht, bei Ihnen einzudringen.

Geschützt bleiben

Nutzen Sie Bedrohungsdaten, um Ihre realen Systeme zu schützen. Blockieren Sie Angreifer, bevor sie Ihre produktiven Systeme erreichen.

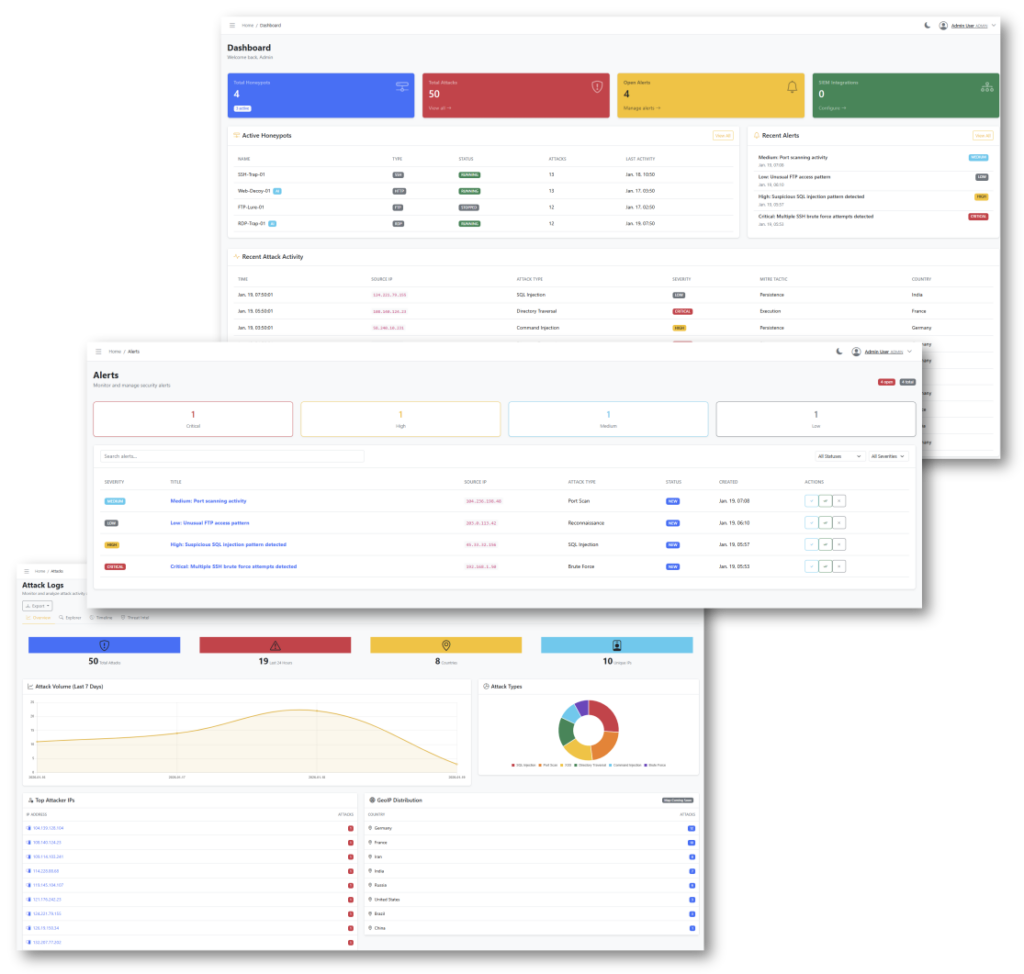

Alles, was Sie zum Abfangen von Bedrohungen brauchen

Entwickelt für Sicherheitsteams, die Angreifern einen Schritt voraus sein wollen.

Ein-Klick-Bereitstellung

Sofortiger Start von Sensoren in Cloud-, On-Premise- oder Hybrid-Umgebungen.

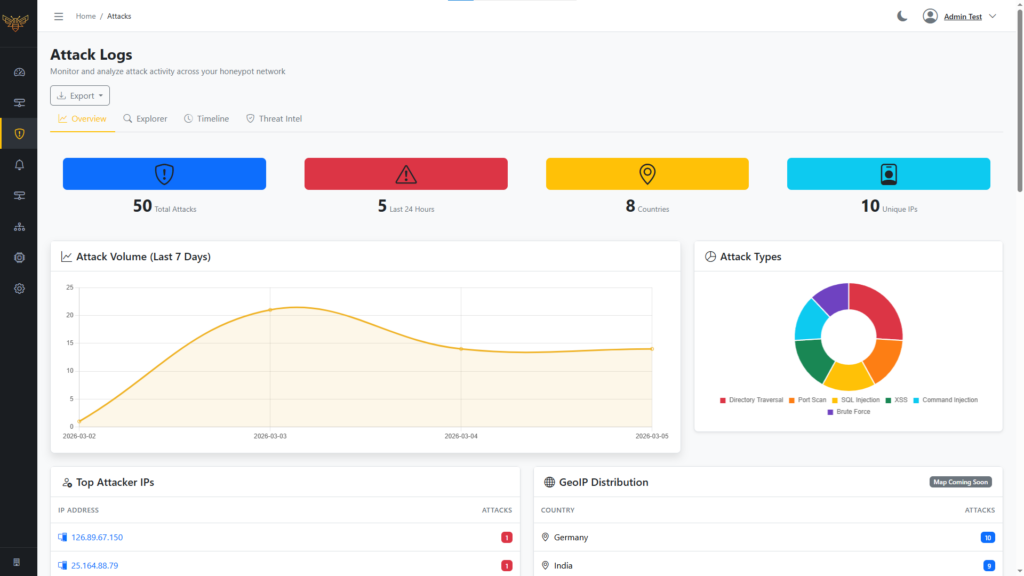

Historische Analyse

Verfolgen Sie Angriffsmuster über einen längeren Zeitraum. Erkennen Sie Trends und neue Bedrohungen.

False Positives minimieren

Jeder Alarm ist echt. Legitime Benutzer interagieren nie mit Honeypots.

Überwachung in Echtzeit

Beobachten Sie den Verlauf von Angriffen live. Vollständige Paketerfassung und Sitzungsaufzeichnung.

Profiling von Angreifern

Erstellen Sie detaillierte Profile von Bedrohungsakteuren, die es auf Ihr Unternehmen abgesehen haben.

Detailierte Reports

Dashboards und PDF-Exporte für Ihre Sicherheitsverantwortlichen.

Vom Eindringen bis zur Analyse - auf einer Plattform.

Hivesense erfasst echte Angriffe und verwandelt sie in verwertbare Informationen.

Sind Sie bereit, Hackern das Handwerk zu legen?

Möchten Sie Entwicklungspartner werden? Kontaktieren Sie uns über das Formular unten!